Para quem está disponivel?

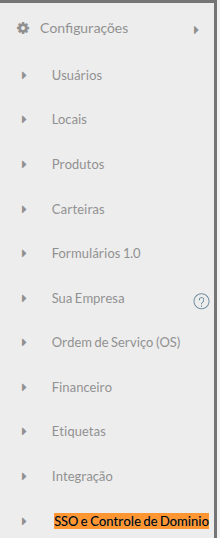

A solução de SSO e Controle de Dominio está disponivel apenas para os clientes do plano Enterprise; caso você tenha acesso e seja um Usuário com nível "Admin" o menu estará dispónivel em "Configurações".

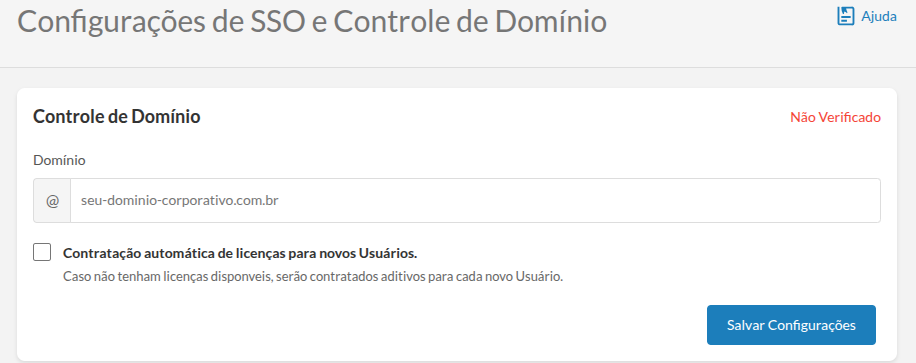

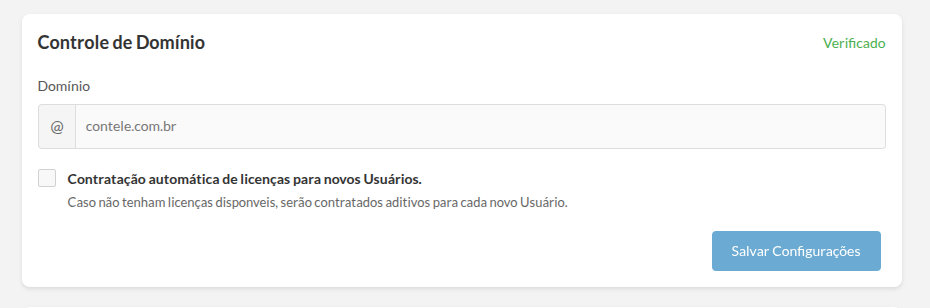

Controle de Dominio

O Controle de Domínio permite o controle de acesso ao sistema utilizando seu dominio customizado: [email protected]

a) Configuração

b) Verificação

Por enquanto o processo de verificação é manual e, por isso, é necessário comunicar nossa Equipe e solicitar a aprovação. Nós iremos verificar: (a) se a configuração está correta, (b) se há algum conflito com alguma outra conta e (c) se o solicitante realmente é dono do respectivo dominio; nós poderemos pedir informações adicionais e na ausência de problemas iremos aprovar a solicitação.

Caso tudo esteja correto nós iremos aprovar a configuração e, após isso, o cadastro fica imutável: novas alterações exigem um novo processo de verificação.

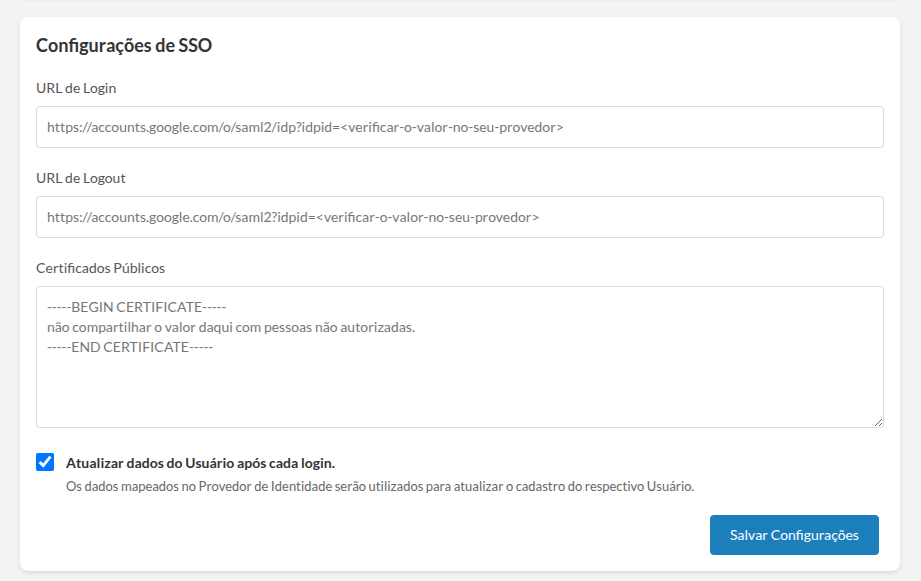

Login Único (single sign on, sso)

O Login Único permite aos usuários entrar com o seu Provedor de Identidade Coorporativo (Microsoft Entra ID, Google Workspace, etc.)

O protocolo compátivel é: SAML2.

a) Configuração na Contele

b) Configuração no Provedor de Identidade

-

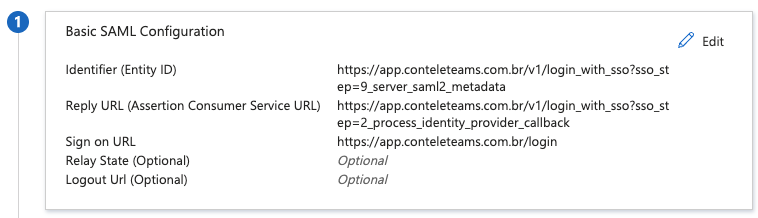

Entity ID: https://app.conteleteams.com.br/v1/login_with_sso?sso_step=9_server_saml2_metadata

-

Assertion Consumer Service URL (ACS): https://app.conteleteams.com.br/v1/login_with_sso?sso_step=2_process_identity_provider_callback

-

Sign on URL: https://app.conteleteams.com.br/login

c) Homologando

Diferente do Controle de Dominio: não há necessidade de verificação da nossa Equipe. Para confirmar o funcionamento adequado acesse link e complete o fluxo de login com seu email coorporativo.

Caso alguma mensagem de erro seja retornada comunique nossa Equipe através dos canais de atendimento com: o email utilizado e a mensagem retornada.

SCIM

O SCIM é uma parte do protocolo que garante sincronia proximo a tempo real entre seu Provedor de Identidade e a Contele.

a) Configuração na Contele

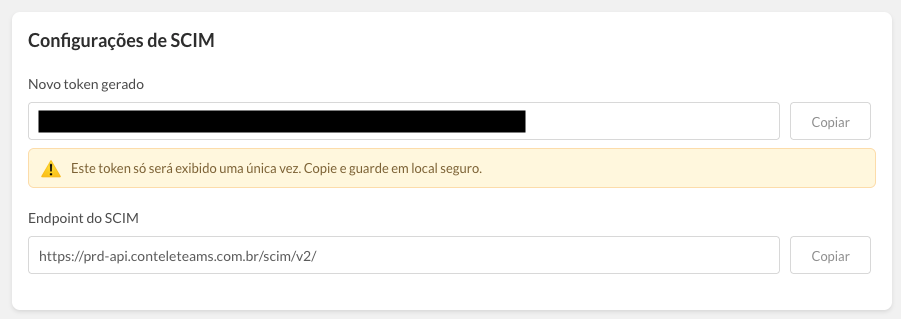

Gerar e copiar o token dentro da seção presente na página do SSO.

b) Configuração no Provedor de Identidade

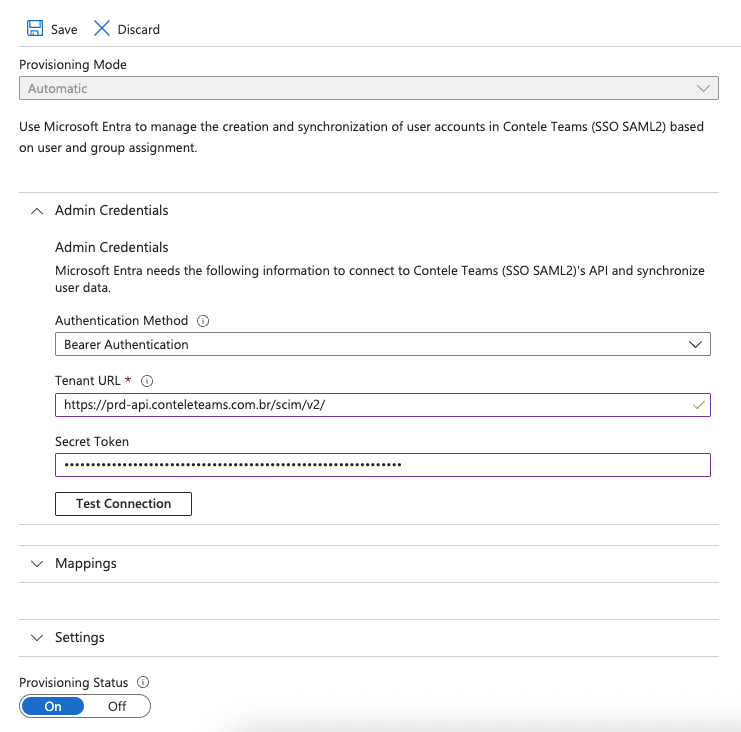

Selecionar o modo de provisionamento na aplicação e preencher as credenciais com o token e endpoint do SCIM.

-

Authentication Method - Bearer Authentication

-

Tenant URL - https://prd-api.conteleteams.com.br/scim/v2/

-

Secret Token - Token gerado na etapa anterior

-

Testar conexão

-

Em configurações, definir o escopo do Provisionamento (Recomendado sincronizar apenas usuários e grupos vinculados)

-

Tornar o Status de Provisionamento "On"

-

Salvar configuração

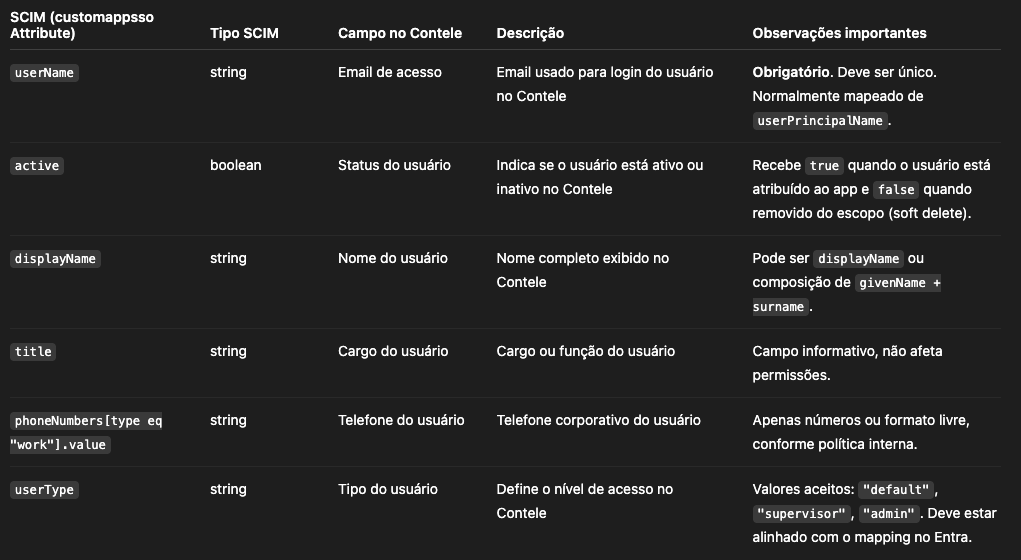

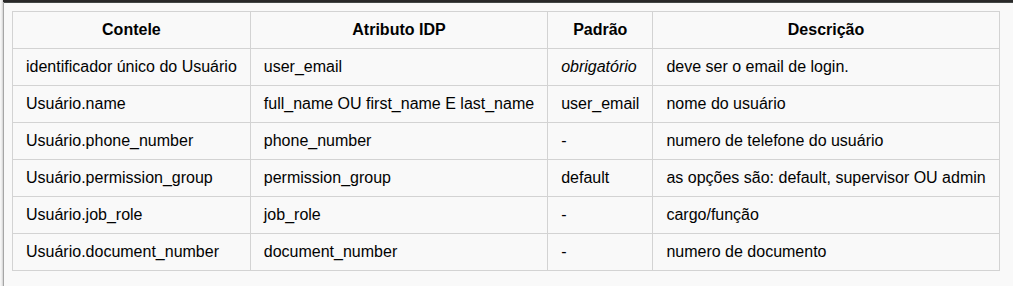

c) Mapeamento dos campos

Funções

a) Contração automática de Licenças para novos Usuários.

No primeiro login de cada Usuário será criado um novo Usuário na Contele se houverem licenças disponiveis na sua conta.

Caso esta função esteja ativa e caso faltem licenças, o sistema irá autorizar o Login e em até 24 horas gerará uma cobraça de aditivo acumulada para todas as licenças autorizadas com essa opção.

b) Atualizar dados do Usuário após cada Login.

É possivel trazer informações do seu Provedor para a Contele de maneira automática. Isso acontece em dois momentos: (a) no primeiro login e (b) a cada novo login; os campos a seguir estão disponiveis:

Caso deseje incluir algum outro dado é necessario comunicar nossa Equipe para verificar a viabilidade, tenha em mãos: (a) qual o dado, (b) qual o tipo do dado e (c) onde ele ficará na Contele.

c) Bloqueio de acesso com login e senha.

Quando ativa, os usuários que satisfaçam o dominio configurado serão obrigados a utilizar o Login Unico (SSO).

ATENÇÃO: antes de ativar o bloqueio é necessário homologar a configuração de SSO, caso contrário há o risco de perder acesso ao sistema. (caso aconteça, contate-nos através dos canais de atendimento)

d) Encerramento de sessões ativas.

Na aplicação Web as sessões tem duração maxima de 12 horas e após isso é solicitado um novo Login.

No aplicativo Contele Teams as sessões são de longa duração e são independentes do Provedor de Identidade, dito isso é possivel encerrar elas pelos seguintes meios:

-

Integração via SCIM (em desenvolvimento)

-

Botão "Encerrar Sessões" na interface de Configuração do SSO.

Dúvidas Comuns

00) qual versão do aplicativo é possivel usar o SSO?

a partir da versão 2.0.2

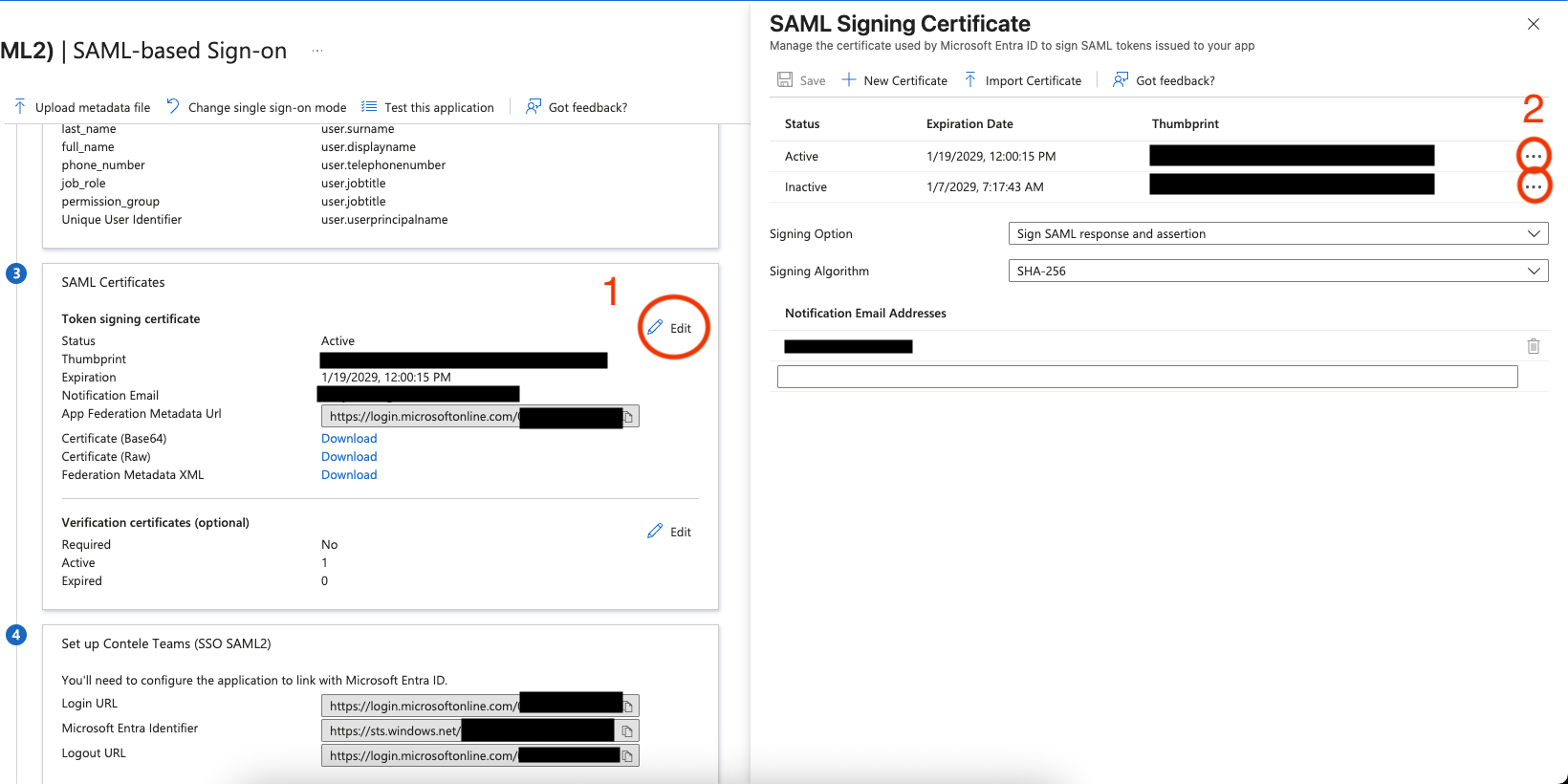

01) onde Localizar os Certificados no Microsoft Entra ID?

na pagina de configuração da sua Aplicação SAML, no passo 03 clique em "Editar" e na seção aberta na direita todos os certificados ativos e inativos serão listados.

02) meu provedor de identidade tem múltiplos certificados, como configurar na Contele?

você deve cadastrar no Contele todos os certificados disponiveis e vinculados na aplicação SAML. Cada unidade de certificado deve estar delimitado pelo texto "-----BEGIN CERTIFICATE-----" e "-----END CERTIFICATE-----" conforme imagem a seguir

03) durante o recebimento do SCIM como o Status do Usuário é interpretado?

no Contele, a determinação do "status" segue as seguintes regras:

durante a criação,

a) o campoactiveé "false"? desativa o Usuário no Contele.

b) o campoactiveé "true"? ativa o Usuário no Contele.

c) o campoactiveé "null"? ativa o Usuário no Contele.durante a atualização,

a) o campoactiveé "false"? desativa o Usuário no Contele.

b) o campoactiveé "true"? ativa o Usuário no Contele.

c) o campoactiveé "null"? mantem o status do Usuário no Contele.caso a intenção seja "quero manter um Usuário desativado no Contele independente do que o protocolo SCIM decidir propagar" recomendamos o uso de uma expressão similar a:

IIF([IsSoftDeleted], "False", "null"); pois ela resultará no comportamento descrito em 2.c

04) após o login, o Provedor de Identidade Microsoft retorna o seguinte erro:

Your administrator has configured the application Contele () to block users unless they are specifically granted (assigned) access to the application. The signed in user is blocked because they are not a direct member of a group with acess, nor had acess directly assigned by an administrator. Please contact your administrator to assign acess to this application.

Essa mensagem indica que o seu email corporativo não esta no grupo autorizado para usar o Contele.

Para resolver, entre em contato com seu gestor e solicite a verificação e vinculação do seu usuário à aplicação.